你有没有遇到过这种情况,明明用自己的账号登录了某个系统,却鬼使神差地能看到别人的私密信息?或者你只是个普通用户,居然能进行一些本该只有管理员才能操作的功能?这种“不该看的东西看到了,不该动的东西能动了”的情况,其实就和我们今天要聊的权限越位有直接关系。说得直白点,权限越位就是用户或系统超越了被授予的权限边界,访问或操作了本不应接触的资源或功能。这问题在数字世界里特别常见,有时候后果还挺严重。

你知道吗,权限越位通常被分成两大类,一种是水平越权,另一种是垂直越权。水平越权有点像“同级别跨界”,比如你和同事小王都是普通员工,权限级别相同,但你的账号通过某种方式(比如修改URL参数里的用户ID)居然能查看或修改小王的个人信息、邮件内容或者订单详情。这种情况下,权限并没有升级,但访问范围非法扩大了。垂直越权就更厉害了,它更像是“权限升级”,比如一个普通用户通过各种手段获取了管理员的权限,从而能够执行用户管理、系统配置等敏感操作。这种“以下犯上”的越权,往往危害性更大。

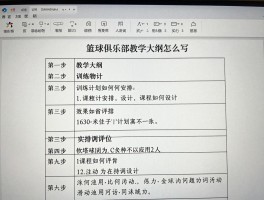

为了让大家看得更明白,我整理了个对比表格,帮你快速抓住它们的核心区别。

越权类型 | 通俗理解 | 本质 | 典型例子 |

|---|---|---|---|

水平越权 | “同级跨界” | 在相同权限级别内,非法访问了本不属于自己的数据或资源 | 用户A通过修改参数(如用户名、订单ID)看到了用户B的个人信息或订单详情 |

垂直越权 | “权限升级” | 低权限用户获取了高权限用户的权力,能执行更高级别的操作 | 普通用户利用漏洞获得了管理员后台的访问权限,能够添加或删除用户 |

那这种权限越位是怎么发生的呢?根源往往在于权限控制机制存在缺陷。比如,应用程序在处理用户请求(比如查看个人信息、修改订单)时,服务器端可能过于信任客户端传来的数据,没有再次严格校验当前登录的用户到底有没有权限操作他请求的这个资源。有时候,程序可能根本就没判断数据到底属不属于当前用户,或者虽然判断了,但判断的依据(比如用户ID)却是从用户自己可以修改的参数(比如表单字段、URL参数)里获取的,这就给攻击者留下了修改的空间。特别是在进行数据增、删、改、查操作的地方,如果后台对用户权限的校验过于简单或者存在漏洞,就越容易出现越权问题。

权限越位可能带来的麻烦可不小。最直接的就是信息泄露,比如你的隐私数据被其他人随意窥探。还可能发生数据被非授权篡改,比如订单金额、账户余额被恶意修改。在更严重的情况下,攻击者甚至可能通过越权操作获取系统更高控制权,或者进行一些如滥用优惠券、绕过支付验证等损害业务逻辑的操作。

既然权限越位有这么多风险,那我们该怎么防范呢?关键在于建立严格的权限校验机制。首先,不要轻易相信用户提交的任何输入,对那些可控参数(比如用户ID、订单号)一定要进行严格的检查和过滤。其次,在执行关键操作之前,服务器端必须再次验证用户的身份,确认他是否有权限操作其请求的数据。对于水平越权,重点在于校验当前登录用户是否与待操作的数据所有者匹配。对于垂直越权,则需要在访问敏感功能前,严格判断用户是否具备相应的角色或权限级别。另外,对一些直接引用的资源ID(比如文件ID、数据库记录ID)进行特殊化处理(例如加密),也能在一定程度上增加攻击者枚举的难度。前后端如果都能进行权限验证,形成双重保障,安全性会更高。

总的来说,理解权限越位、水平越权和垂直越权的概念,对于开发人员设计更安全的系统,对于普通用户增强自身的数据保护意识,都很有必要。希望这些解释能帮你把这个概念弄得清楚些。大家在日常使用各类系统时,也要多留心自己的权限范围,如果发现异常能及时反馈,这其实也是在帮助提升系统的安全性。